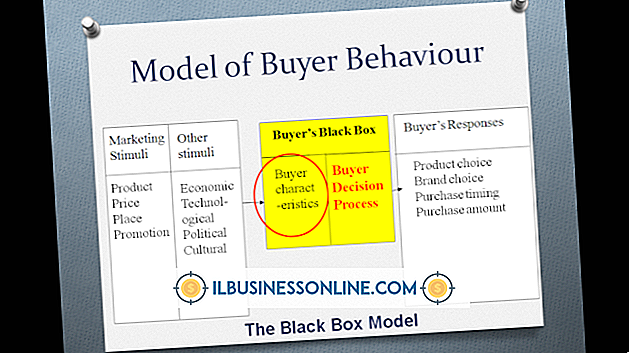

Zrozumienie zachowań konsumentów obejmuje naukową analizę tego, dlaczego ludzie kupują produkty i usługi oraz w jaki sposób je wykorzystują. Marketerzy i właściciele firm badają te badania, aby lepiej dostosować swoje działania marketingowe i obsługę klienta do tego, czego naprawdę chcą ich klienci, a jeśli są odpowiednio przygotowani, powinni uzyskać długoterminową lojalność. Lojalność jest przejśc

Czytaj Więcej

technologia biznesowa i obsługa klienta

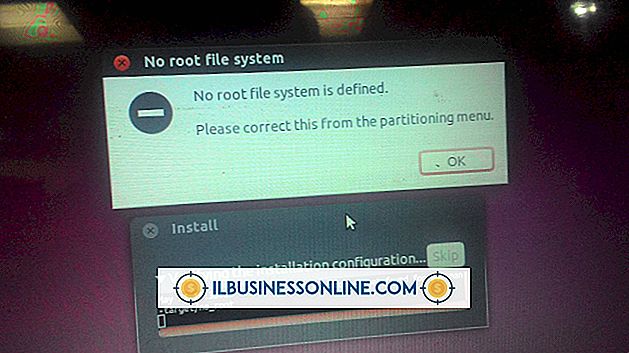

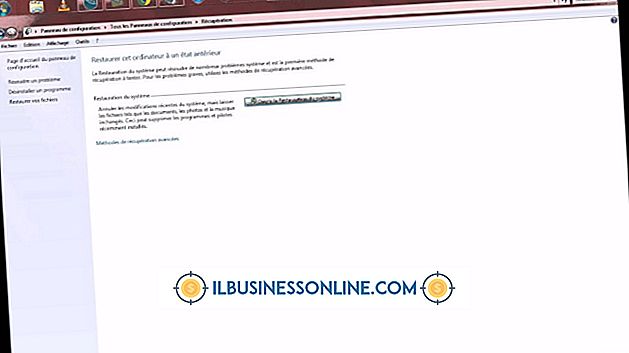

Niektórzy użytkownicy Ubuntu 10.04 mogą nadal wymagać używania systemu Windows w niektórych programach, więc często wybierają instalację Ubuntu razem z Windows w konfiguracji z podwójnym rozruchem. Zazwyczaj można to zrobić dość łatwo, ale zawsze istnieje ryzyko, że coś może pójść nie tak, powodując, że jeden z systemów operacyjnych, lub oba, nie uruchamia się poprawnie. Instalacja Wubi - Window

Czytaj Więcej

Wybór czcionki i styl mogą mieć znaczenie tak samo jak słowa i zdjęcia, które składają się na Twój blog Tumblr - pomagają ustawić ton witryny i wpłynąć na to, czy odwiedzający będą chcieli przeczytać więcej o Twojej firmie, czy znikną w innym miejscu. Oficjalna galeria tematyczna Tumblr zawiera szereg profesjonalnie wyglądających tematów z naciskiem na typografię. Clarus (bezpłatny) Darm

Czytaj Więcej

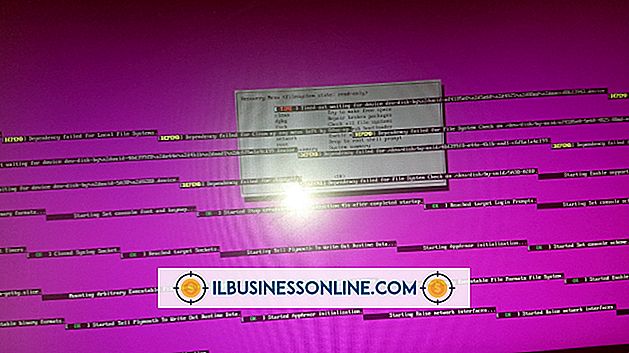

Standardowe jądro Linux zawarte w Ubuntu zawiera sterowniki open source dla większości sprzętu dostępnego na rynku, ale uzyskanie pewnych aspektów działania sprzętu, takich jak efekty na karcie graficznej, może wymagać zainstalowania własnych sterowników. Sterowniki ATI zostały zaprojektowane do użycia zamiast sterowników Open Source Radeon dostarczanych wraz z jądrem. Jeśli masz kar

Czytaj Więcej

Pobieranie szybko staje się kłopotliwe, gdy nie działają poprawnie. Jednym z najłatwiejszych rozwiązań jest użycie innej przeglądarki internetowej, ale jeśli ta inna przeglądarka internetowa będzie miała problem z pobieraniem, możesz czuć się zablokowana. Istnieje wiele powodów, dla których Firefox może nie pobierać lub instalować poprawnie na komputerze, w tym specyfikacje komputera, używane oprogramowanie zabezpieczające i miejsce pobierania. wymagania systemowe N

Czytaj Więcej

W czerwcu 2012 r. Oficjalny blog Google'a stwierdził, że ponad 425 milionów aktywnych użytkowników na całym świecie skorzystało z usług Gmaila, co oznacza, że jest największą internetową usługą e-mail na świecie. Dzięki globalnej dostępności, intuicyjnemu interfejsowi i ponad 10 GB e-maili oraz pamięci masowej, niezliczone firmy korzystają z Gmaila jako realnej alternatywy dla droższych prywatnych usług e-mail opartych na domenie. W większości przypadków l

Czytaj Więcej

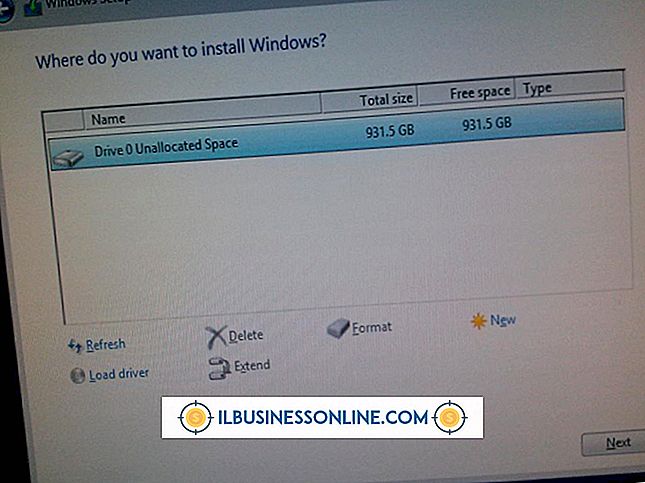

Podczas konfigurowania nowych komputerów instalacja systemu poprosi o podzielenie nieprzydzielonego miejsca na partycje. Oznacza to miejsce na dysku twardym, któremu nie przypisano litery dysku. Bez przydziału nie można wykorzystać miejsca na dysku. W niektórych przypadkach istniejące komputery będą również miały nieprzydzielone miejsce. W systemie

Czytaj Więcej

Jedną z funkcji kontroli rodzicielskiej / biurowej wbudowanych w większość routerów NETGEAR jest blokowanie usług internetowych program-program. Jako użytkownik administracyjny - i używając tylko menu konfiguracji routera - możesz zablokować określone programy z dostępem do Internetu w ogóle lub tylko o określonych porach. Jeśli Twoja f

Czytaj Więcej

Platforma blogów WordPress wyposaża użytkowników w szereg funkcji zapobiegających spamowaniu komentarzy. Jedną z takich funkcji jest Czarna lista komentarzy, która umożliwia blokowanie użytkownikom komentowania na blogu WordPress poprzez umieszczenie ich nazwy użytkownika lub adresu IP na czarnej liście. Jeśli chc

Czytaj Więcej

Odblokuj dostęp do aplikacji Craigslist, aby ponownie zacząć korzystać z internetowego serwisu ogłoszeń, tak jak przed zablokowaniem. Chociaż nie jest możliwe przywrócenie wcześniej zablokowanego konta, możliwe jest utworzenie nowego, aby rozpocząć korzystanie z witryny ponownie, tak jak przed blokiem. Gdy wrócisz

Czytaj Więcej

Rozmazany obraz z kamery może być frustrujący, zwłaszcza jeśli próbujesz użyć czatu wideo. Czasami nic nie można zrobić z kamerą o złej jakości, ale zanim wyrzucisz swoją bieżącą kamerę, możesz skorzystać z kilku wskazówek dotyczących rozwiązywania problemów. Należy pamiętać, że nagrania z kamery będą w dużym stopniu zależeć od połączenia z innymi użytkownikami. Jeśli jednak występują ciągłe prob

Czytaj Więcej

Prognozowanie potrzeb kadrowych jest elementem planowania strategicznego. Poziomy zatrudnienia mają wpływ na wiele aspektów małej firmy. Zbyt wielu pracowników podnosi koszty i bezpośrednio wpływa na rentowność działalności. Zbyt mała liczba pracowników ogranicza możliwości obsługi obecnych klientów i rozwoju firmy. Nielegalne zatr

Czytaj Więcej

Wielu planujących marketing i reklamę uważa, że dwa podstawowe zadania reklamy to tworzenie wiadomości i dostarczanie wiadomości. Według Consumer Reports przeciętny Amerykanin jest narażony na około 250 ogłoszeń reklamowych dziennie. Dzięki szerokiej gamie dostępnych mediów reklamowych, w tym telewizji, Internetu, czasopism, poczty bezpośredniej, radia, gazet i wyświetlaczy na zewnątrz, istnieje wiele czynników, o których należy pamiętać przy planowaniu kampanii reklamowej. 1. Określ odbiorców docel

Czytaj Więcej

Zwiększenie ruchu w witrynie i przekonwertowanie przypadkowych kupujących na kupujących może być trudne i kosztowne, ale dzięki znajomości wykluczających słów kluczowych możesz skuteczniej docierać do najgorętszych klientów. W przeciwieństwie do optymalizacji pod kątem wyszukiwarek - ulepszania witryny w celu uzyskania wyższego rankingu na stronach wyników wyszukiwania - marketing w wyszukiwarkach to płatne reklamy, które zwykle pojawiają się w pobliżu bezpłatnych wyników wyszukiwania. Ponieważ Ty, reklamodaw

Czytaj Więcej

Przepisy wewnętrzne dotyczące urzędów skarbowych określają, czy Twój niezamierzony dochód z działalności jest zwyczajny czy pasywny. Niezrealizowane dochody zwykłe, zwane również niezrealizowanymi przychodami, pochodzą z codziennych operacji biznesowych. Twoje niezasłużone pasywne dochody pochodzą z takich działań, jak inwestowanie w papiery wartościowe lub przedsięwzięcia związane z nieruchomościami, które nie są częścią Twojej zwykłej działalności. Ważne jest zachowanie dwóch ro

Czytaj Więcej

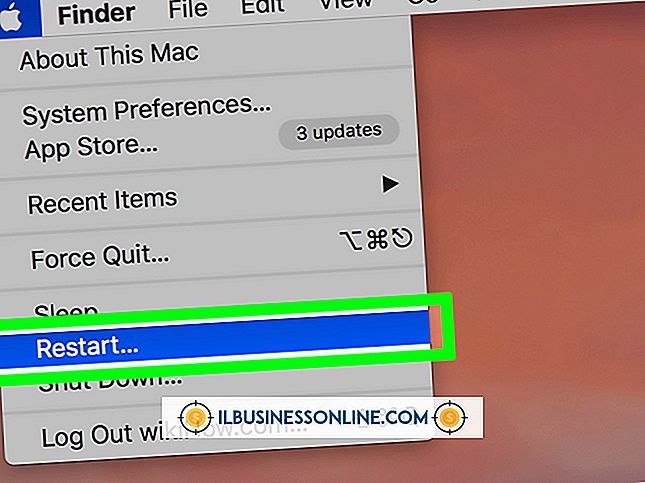

System operacyjny Mac OS X zawiera funkcję o nazwie FileVault, która umożliwia użytkownikom szyfrowanie wszystkich danych na wewnętrznym dysku twardym komputera. Po włączeniu FileVault musisz podać hasło logowania do komputera Mac, kiedy chcesz uzyskać dostęp do danych na dysku twardym. Jeśli komputer Mac w biurze firmy jest obecnie szyfrowany, możesz cofnąć ten proces, wyłączając funkcję FileVault. 1. Kliknij ikonę

Czytaj Więcej

Zdarzają się sytuacje, w których właściciel małej firmy musi "podróżować w świetle". Niezależnie od tego, czy jeździsz pociągiem, spędzasz część popołudnia w poczekalni, czy spędzasz czas w kawiarni między spotkaniami, mając laptopa bez myszy Zalety. W końcu twoja mysz komputerowa spełnia te same funkcje. Ale co się dzieje, gd

Czytaj Więcej

Laptop "unibody" to komputer przenośny, który używa jednego kawałka metalu lub stopu do obudowy korpusu i ekranu. Choć odnosi się to głównie do linii MacBook Pro firmy Apple, inne laptopy od producentów komputerów PC, takich jak HP, również się kwalifikują. Laptopy unibody mają wyraźne zalety w stosunku do laptopów z metalowymi lub plastikowymi ramkami, a także kilka ważnych wad. Laptopy Unibody d

Czytaj Więcej

Comcast jest jednym z największych dostawców usług internetowych o wysokiej szybkości w USA. Jeśli Twoja firma przechodzi na innego dostawcę usług, powinieneś najpierw anulować umowę z Comcast i odinstaluj wszelkie oprogramowanie związane z Comcastem z komputerów twojej firmy. 1. Skontaktuj się z obsługą klienta Comcast (patrz odnośniki do linku) i powiedz im, że chcesz anulować aktualną umowę. 2. Odłącz kabel Et

Czytaj Więcej

Dell DataSafe to internetowa usługa kopii zapasowej komputera działająca w chmurze dostępna bezpłatnie lub z płatną subskrypcją, w zależności od ilości kopii zapasowych danych. Jeśli utrzymujesz własne rozwiązanie do tworzenia kopii zapasowych dla swojej firmy lub wolisz samemu podnieść swój komputer za pomocą dysków optycznych lub zewnętrznego dysku twardego, możesz zdecydować, że nie potrzebujesz tej usługi i chcesz ją anulować. Po anulowaniu subskrypcj

Czytaj Więcej

Router D-Link łatwo konfiguruje przewodową lub bezprzewodową sieć domową do udostępniania dostępu do Internetu lub zasobów na wielu komputerach. Nawet jeden komputer korzysta z wbudowanej zapory routera, która pomaga chronić komputer przed nieautoryzowanym dostępem. Jeśli nie potrzebujesz już routera lub chcesz go ominąć podczas diagnozowania problemów z łącznością sieciową, musisz go odinstalować. W większości przypad

Czytaj Więcej

Jeśli na komputerze Gateway występują problemy z kartą wideo, sterownik karty może być uszkodzony lub mógł zostać zainstalowany niewłaściwy sterownik i karta wideo uległa awarii. Aby rozwiązać ten problem i jak najlepiej wykorzystać możliwości komputera firmowego, odinstaluj wadliwie działający sterownik karty graficznej, a następnie pobierz i zainstaluj odpowiedni sterownik. Problemy z kierowc

Czytaj Więcej

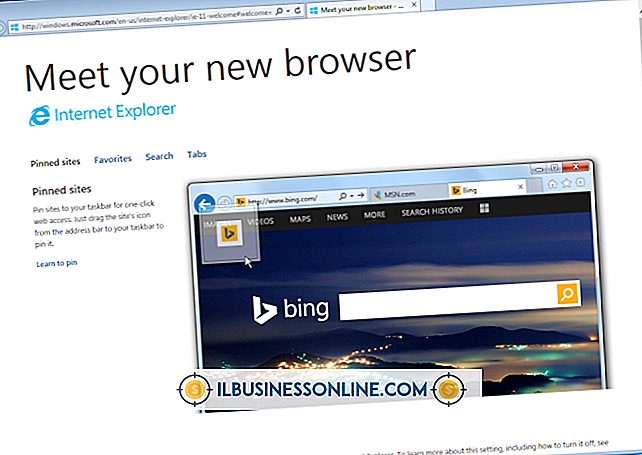

Microsoft traktuje Internet Explorer jako aktualizację, a nie jako indywidualną aplikację. Jeśli chcesz odinstalować program Internet Explorer 11 z komputera z systemem Microsoft Windows 7, prawdopodobnie otworzysz sekcję "Odinstaluj lub zmień program" w Panelu sterowania. Jednak program Internet Explorer nie jest wyświetlany na liście programów, które można odinstalować. Nie martw s

Czytaj Więcej

Jeśli nie jesteś już zainteresowany programami bezpieczeństwa McAfee lub wolisz usługi innego narzędzia bezpieczeństwa, konieczne jest odinstalowanie McAfee z laptopa Acer One. Właściciele firm odinstalowywanie programów McAfee w sposób szybki i bezpieczny bez zakłócania pracy innych programów lub błędów może pomóc pracownikom zachować produktywność, zamiast czekać na rozwiązywanie problemów, aby komputer działał prawidłowo. McAfee udostępnia narzędzi

Czytaj Więcej

Rootkity TDSS powodują, że wyniki wyszukiwania z wyszukiwarki Google przekierowują na strony internetowe wyświetlające złośliwą zawartość. Jeśli napotykasz ten problem podczas korzystania z przeglądarki internetowej Internet Explorer, musisz usunąć wszystkie rootkity TDSS z komputera. Możesz użyć darmowej aplikacji o nazwie TDSSKiller, aby usunąć rootkity TDSS z komputera. 1. Przejdź do str

Czytaj Więcej

Nowe sterowniki często oznaczają lepszą kompatybilność między urządzeniem, takim jak mysz, a komputerem z systemem operacyjnym. Czasami jednak sterowniki urządzeń nie działają tak, jak tego oczekujesz. Na przykład nowy sterownik może spowodować, że mysz przestanie działać, co utrudni pracę nad projektami dla Twojej firmy. Jeśli sterownik

Czytaj Więcej

Jeśli korzystasz z komputera Lenovo w swojej firmie, musisz go uruchomić tak szybko, jak to możliwe. Przecież czas to pieniądz, kiedy prowadzisz własny biznes. Komputery Lenovo są fabrycznie zainstalowane z oprogramowaniem, którego nie potrzebujesz. Często obejmuje to wersje próbne oprogramowania antywirusowego, oprogramowania zabezpieczającego do rozpoznawania twarzy i odtwarzaczy multimedialnych. To oprogr

Czytaj Więcej

Od zarządzania stroną internetową Twojej firmy po komunikację z pracownikami i klientami prawidłowo działająca przeglądarka internetowa może odgrywać istotną rolę w codziennych działaniach biznesowych. Jeśli masz problemy techniczne z Internet Explorerem lub chcesz po prostu zacząć od czystej płyty, ponowne zainstalowanie programu na komputerach HP to jeden ze sposobów. Możesz pobrać na

Czytaj Więcej

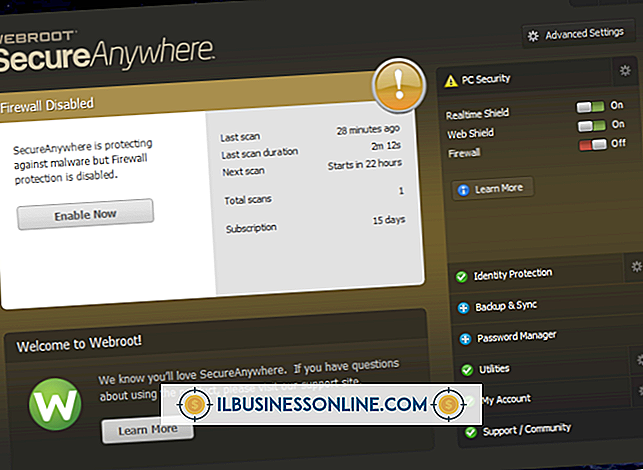

Oprogramowanie antywirusowe, firewall i oprogramowanie zabezpieczające Webroot SecureAnywhere chroni Twoją firmę przed zagrożeniami internetowymi i kradzieżą danych. Jeśli masz problem techniczny z programem Webroot SecureAnywhere lub chcesz uaktualnić lub wypróbować inny program ochrony, możesz odinstalować oprogramowanie za pomocą Panelu sterowania systemu Windows. W niektóryc

Czytaj Więcej

W dużej mierze opracowany przez Mozilla Foundation, Firefox jest otwartą przeglądarką internetową dostępną w systemach Windows, Mac i Linux. Jest to druga najpopularniejsza przeglądarka internetowa w Internecie od 2013 roku. Przeglądarka ma wiele unikalnych funkcji zaprojektowanych w celu zwiększenia wygody przeglądania. Otwarte ź

Czytaj Więcej

Od czasu pojawienia się przeglądarki internetowej jako głównej platformy medialnej reklamodawcy podjęli próbę określenia właściwych wskaźników do określania poziomów narażenia i odpowiednich kosztów związanych z ich wiadomościami. Gdy baner reklamowy pojawia się na stronie internetowej, ten wygląd liczy się jako "wrażenie". Koszty reklam intern

Czytaj Więcej

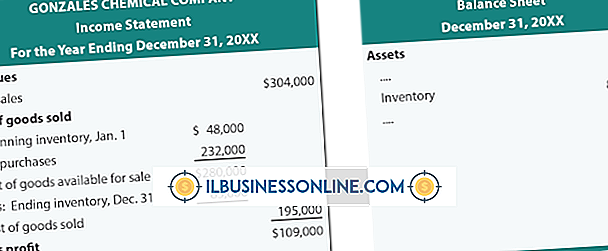

Obliczanie zasobów reklamowych jest istotną częścią raportowania zasobów. Możesz użyć kilku metod, aby określić wartość swoich zasobów w zależności od najbardziej korzystnej i dokładnej struktury dla Twojej firmy. Pierwsze weszło, pierwsze wyszło, lub FIFO, oznacza, że najpierw najstarsze statki towarowe. Ta alternatywa jest os

Czytaj Więcej

Stworzenie hasła na laptopie Acer pomaga chronić dane firmy przed wzrokiem ciekawskich. Problem z hasłami polega na tym, że im mniej tego domniemywasz, tym częściej też są one zapominane. Jeśli zapomniałeś hasła do BIOS-u, jedyną opcją jest wysłanie laptopa z powrotem do Acer w celu naprawy. Najprostszym

Czytaj Więcej

Niefunkcjonująca klawiatura może poważnie wpłynąć na wydajność w miejscu pracy. Pewne problemy z oprogramowaniem i sprzętem mogą sprawić, że klawisze Twojej firmy przestaną reagować. W większości przypadków ponowne uruchomienie komputera rozwiąże te problemy. Jeśli to nie zadziała, istnieje szereg testów i procedur, które możesz wykonać, aby zdiagnozować i odblokować zamrożoną klawiaturę. 1. Naciśnij "Windows +

Czytaj Więcej

Jeśli masz iPada, możesz ustawić hasło, aby uniemożliwić dostęp do tabletu bez Twojej zgody. Jeśli zapomnisz hasła do iPada lub wielokrotnie wprowadzisz go nieprawidłowo, iPad jest wyłączony. W takim przypadku nie będzie można odblokować iPada. Możesz zresetować iPada, używając trybu przywracania lub komputera zsynchronizowanego z iTunes, ale możesz nie mieć dostępu do danych, których kopii zapasowej nie masz na urządzeniu. Zresetuj iPada za pomo

Czytaj Więcej

Zresetowanie iPhone'a może pozbyć się problemów z systemem, usunąć niepotrzebne pliki i dać czyste, nowe urządzenie. Jeśli wcześniej telefon został odblokowany przez operatora, odblokowanie powinno nadal działać po jego zresetowaniu. W większości przypadków zablokowany telefon iPhone można odblokować dopiero po spełnieniu warunków umowy, na podstawie której zakupiono iPhone'a. Czasami jednak syst

Czytaj Więcej

Emulator Microsoft Virtual PC może uruchamiać wystąpienia innych wersji systemu Windows na komputerze z systemem Windows XP, umożliwiając uruchamianie programów przeznaczonych dla różnych wersji systemu Windows lub testowanie oprogramowania opracowanego w celu zapewnienia, że działa ono w różnych systemach operacyjnych. Jednak Microso

Czytaj Więcej

Firma LG oferuje niezliczoną ilość telefonów dla kilku różnych operatorów usług. Jednak nie wszystkie telefony można odblokować, a nie wszystkie telefony LG można odblokować. Jedyne rodzaje telefonów, które można odblokować, to telefony z obsługą GSM. Najprostszym sposobem sprawdzenia, czy masz telefon GSM, jest sprawdzenie, czy urządzenie ma kartę SIM (zwykle znajduje się pod nią, lub obok baterii telefonu). Jeśli masz kartę SIM

Czytaj Więcej

Podobnie jak iPad i iPhone, iPod Touch (często określany jako iTouch) zawiera funkcję bezpieczeństwa, która wyłącza urządzenie, jeśli zbyt wiele razy wprowadzono nieprawidłowe hasło. Na ekranie iPoda Touch pojawi się komunikat z prośbą o połączenie urządzenia z iTunes. Po podłączeniu do iTunes możesz przywrócić dostęp do iPoda Touch, ale stracisz wszystkie zapisane dane na urządzeniu, którego kopii zapasowej nie masz na swoim komputerze. 1. Pobierz najnowszą we

Czytaj Więcej

Specjaliści IT czasami używają filtrów do blokowania treści, które mogą zagrozić bezpieczeństwu sieci firmowej. Jako właściciel firmy możesz odblokować witrynę, rozmawiając z administratorem, ale czasami specjalista IT potrzebuje kilku dni, aby odblokować określone witryny. W międzyczasie możesz użyć proxy lub VPN, aby ominąć firmowy serwer proxy i uzyskać dostęp do potrzebnych informacji. Odblokowany serwer prox

Czytaj Więcej