Skutki hakowania komputerowego w organizacji

Zasadniczo włamanie do komputera oznacza uzyskiwanie dostępu do czyjegoś komputera lub podobnego urządzenia, takiego jak smartfon, bez pozwolenia. Jeśli ktoś włamie się do organizacji, ta osoba może ukraść poufne dane, takie jak dokumentacja procesów biznesowych i tajemnic handlowych lub dane kontaktowe pracowników i klientów. Hakerzy mogą również uszkadzać dane, kasując lub zmieniając dane, lub uszkadzając rzeczywisty sprzęt. Wpływ hakowania może również obejmować odpowiedzialność prawną, jeśli dane kogoś innego zostaną skradzione lub firma nie może wypełnić umów z powodu problemów z hakowaniem.

Jak działa hakowanie komputerów

Ogólnie rzecz biorąc, hakerzy komputerowi uzyskują dostęp do komputera lub podobnego urządzenia, wykorzystując lukę w oprogramowaniu lub konfiguracji komputera, lub używając skradzionych nazw użytkowników i haseł. Gdy hakerzy uzyskają dostęp, mogą podszywać się pod prawowitych użytkowników w celu uzyskania dostępu do danych, a także zmieniać pliki i konfiguracje lub manipulować innymi urządzeniami podłączonymi do zaatakowanego komputera. Konsekwencje ataków hakerskich mogą być poważne, w zależności od tego, do których komputerów włamali się hakerzy i jaki poziom dostępu uzyskali.

Jak zmniejszyć wpływ hackowania

Hakerzy mogą wykorzystywać exploity lub usterki w technologii komputerowej, aby uzyskać dostęp, do którego nie powinni mieć dostępu. Aby tego uniknąć, upewnij się, że oprogramowanie jest aktualne i zwróć szczególną uwagę na różne poprawki bezpieczeństwa, które wprowadzają twórcy oprogramowania. Możesz również użyć zapory sieciowej, która ogranicza możliwości hakerów w uzyskiwaniu dostępu do twojego komputera przez Internet i oprogramowanie antywirusowe, które wykrywa i ogranicza automatyczne złośliwe oprogramowanie.

Obserwowanie ataków phishingowych

Hakerzy mogą również używać rzeczywistych nazw użytkowników i haseł lub innych danych uwierzytelniających do podszywania się pod rzeczywistych użytkowników, aby mogli uzyskać dostęp do komputerów. Mogą odgadnąć hasła, jeśli użytkownicy wybiorą słabe lub oczywiste lub spróbują ukraść je od użytkowników przez oszustwo. Nieuczciwe wiadomości nakłaniające ludzi do ujawniania nazw użytkowników i haseł są powszechnie znane jako wiadomości phishingowe i mogą być wysyłane pocztą e-mail, SMS-em lub innymi kanałami.

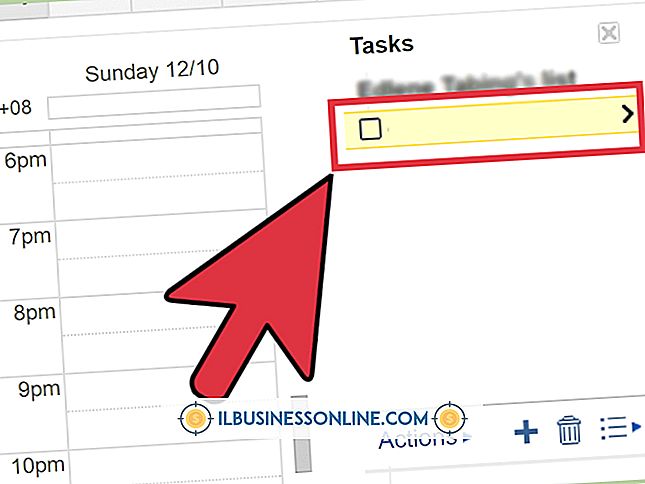

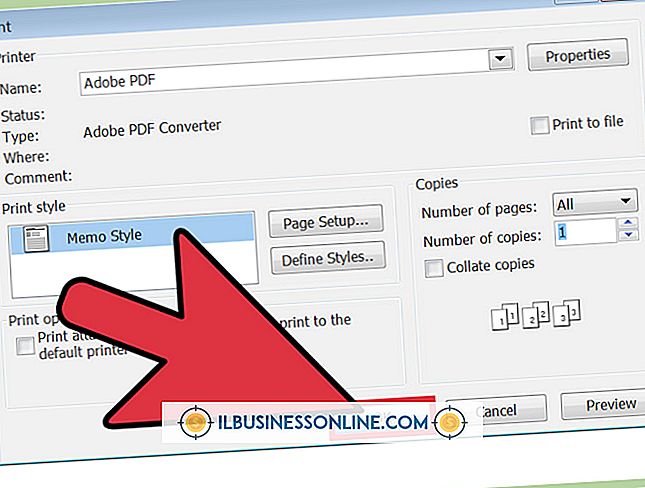

Kroki w celu zapobiegania atakom phishingowym

Jeśli nie masz pewności, czy dana osoba, strona internetowa lub aplikacja z prośbą o podanie hasła jest prawidłowa, należy go bezpiecznie i nie ujawniać danych logowania. Skontaktuj się z daną osobą lub organizacją i sprawdź, czy prośba jest uzasadniona. Jeśli uważasz, że podałeś nazwę użytkownika i hasło oszustowi, podejmij natychmiastowe działania. Zmień hasło i powiadom organizację, która wystawiła konto, czy jest to dział IT pracodawcy, czy strona trzecia.

Hackowanie i kradzież danych

Jedną z najczęstszych konsekwencji włamań jest kradzież danych. Hakerzy uzyskają dostęp do komputera w celu kradzieży poufnych informacji, w tym dodatkowych nazw użytkowników i haseł, numerów kart kredytowych, poufnych danych firmy lub innych cennych informacji. Mogą to zrobić dla zysku pieniężnego lub po prostu z ciekawości.

Kradzież danych ma poważne konsekwencje

Kradzież danych może być poważna dla organizacji lub osoby. Utrata informacji biznesowych dla złodziei może oznaczać utratę przewagi konkurencyjnej dla firmy. Może również powodować konsekwencje prawne, jeśli dane są chronione informacjami należącymi do strony trzeciej, np. Klienta. Jeśli prywatne komunikaty, takie jak wiadomości tekstowe lub wiadomości e-mail, zostaną skradzione, może to również być dość kłopotliwe dla zaangażowanych osób, jeśli omawiane są delikatne tematy.

Jeśli skradzione dane zawierają dodatkowe nazwy użytkownika i hasła, skradzione dane mogą zostać wykorzystane do skompromitowania dodatkowych komputerów. Jeśli dane banku lub karty kredytowej zostaną skradzione, może to również posłużyć do kradzieży pieniędzy lub dokonania nieuczciwych zakupów. Jeśli podejrzewasz, że twoje nazwy użytkownika i hasła zostały skradzione, natychmiast zmień nazwy użytkowników i hasła. Ponadto skontaktuj się z instytucjami finansowymi, jeśli informacje na Twoim koncie wydają się być takie, jakby zostały naruszone.

Hackowanie i sabotaż

Skutki włamania mogą również obejmować uszkodzenie danych cyfrowych lub nawet sprzętu fizycznego. Niektórzy hakerzy mogą celowo niszczyć dane, aby zaszkodzić ich celom. W innych przypadkach cenne dane mogą zostać przypadkowo uszkodzone lub nie zapisane, z powodu ingerencji ze strony hakerów lub oprogramowania, z którego korzystają hakerzy. Dane mogą być również szyfrowane i przechowywane w celu uzyskania okupu i nie mogą być użyte, jeśli hakerzy nie otrzymają płatności. W rzadkich przypadkach hakerzy mogą nawet używać komputerów, które kontrolują inne urządzenia w celu uszkodzenia sprzętu lub sprzętu fizycznego.